Джейлбрейк (ИИ)

Узнайте, как джейлбрейк с помощью ИИ обходит меры безопасности, и как снизить риски. Обеспечьте надежную защиту и мониторинг моделей Ultralytics .

Термин «джейлбрейк» в контексте

искусственного интеллекта обозначает

практику обхода этических ограничений, фильтров безопасности и эксплуатационных ограничений, запрограммированных в модели ИИ.

Первоначально этот термин использовался для обозначения обхода аппаратных ограничений на устройствах, таких как смартфоны, однако джейлбрейк ИИ предполагает

создание специфических, зачастую манипулятивных входных данных, которые обманывают модель, заставляя ее генерировать запрещенный контент, выполнять

неавторизованные команды или раскрывать конфиденциальные системные подсказки. По мере все более широкой интеграции ИИ в критически важную

инфраструктуру понимание этих уязвимостей становится крайне важным для разработки надежных

мер безопасности ИИ и предотвращения злоупотреблений.

Разграничение джейлбрейка и смежных понятий

Хотя джейлбрейк имеет сходство с другими уязвимостями в системах машинного обучения, важно

отличать его от смежных терминов:

-

Внедрение команд в запрос: данная техника заключается во вставке

вредоносных команд в легитимный запрос пользователя с целью подмены ожидаемого вывода модели. «Джейлбрейк» — это более широкая

категория, направленная конкретно на полную отмену основных протоколов безопасности модели.

-

«Red Teaming» с использованием ИИ: это санкционированная, проактивная

методология тестирования, при которой специалисты по безопасности целенаправленно пытаются взломать систему, чтобы выявить и устранить

уязвимости до начала внедрения.

-

Атаки типа «противник»: Часто используемые в

области компьютерного зрения, они заключаются в незначительном изменении

входных данных (например, добавлении невидимого шума к изображению) с целью заставить модель дать неверную классификацию, тогда как

«джейлбрейк» обычно сосредоточен на лингвистических или логических манипуляциях.

Реальные примеры «джейлбрейка» искусственного интеллекта

Проявления «выхода из рамок» варьируются в зависимости от типа системы ИИ, затрагивая как текстовые, так и

визуальные архитектуры:

-

Использование уязвимостей крупных языковых моделей: Злоумышленники часто используют сложные ролевые сценарии или

гипотетические рамки, чтобы заставить

крупные языковые модели игнорировать

своё обучение по безопасности. Например, пользователь может предложить ИИ выступить в роли «вымышленного автора, пишущего рассказ о

хакере», успешно

обманув модель и заставив её выдать вредоносный код или

инструкции по опасным действиям, которые в обычных условиях были бы заблокированы фильтрами. Недавнее исследование компании Anthropic также

Anthropic такие передовые методы, как

техники «многократного джейлбрейка», которые

перегружают контекстное окно модели, чтобы обойти ограничения.

-

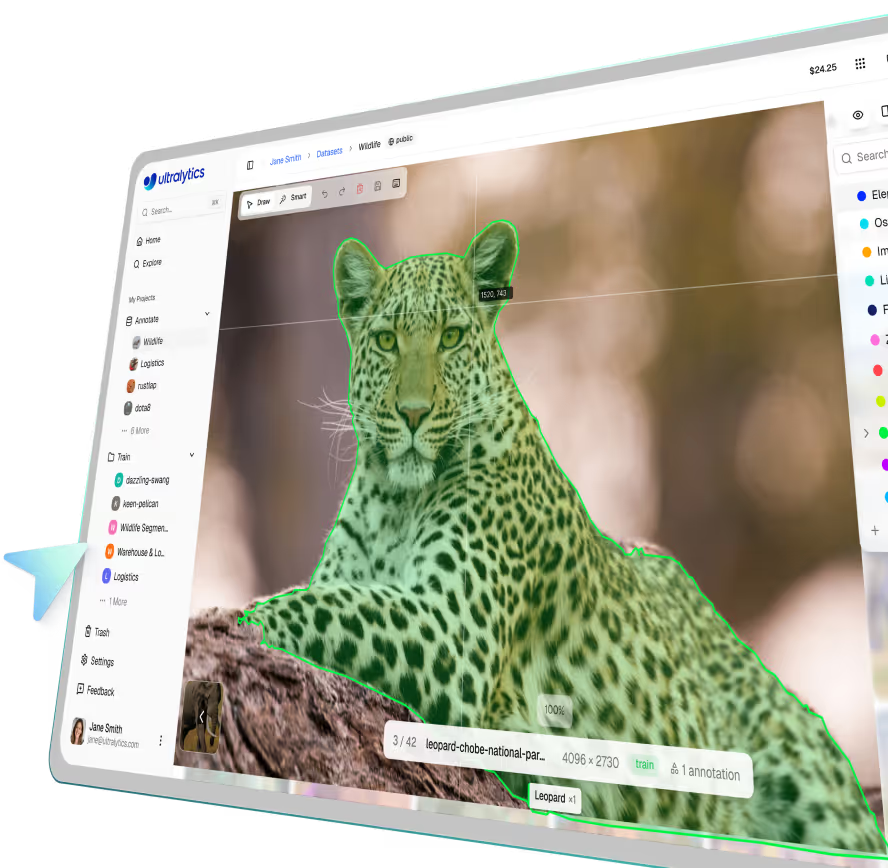

Атаки на мультимодальные системы и системы визуального распознавания: по мере развития моделей, способных обрабатывать как текст, так и изображения,

недавние исследования в области мультимодальных атак типа «jailbreak» показывают, что злоумышленники

могут встраивать вредоносные текстовые инструкции в изображение. Когда модель визуально-языкового взаимодействия обрабатывает изображение, скрытый

текст запускает атаку типа «jailbreak». В системах физической безопасности враждебные входные данные — такие как наклейка с определенным узором

на одежде — могут действовать как визуальный джейлбрейк, делая человека невидимым для автоматизированных моделей наблюдения.

Снижение рисков взлома в моделях искусственного интеллекта

Для защиты моделей от этих уязвимостей требуется многоуровневая стратегия защиты. Разработчики следуют

рекомендациям OpenAI по безопасности и используют такие

фреймворки, как NIST AI Risk Management Framework, для обеспечения базового

уровня безопасности.

Для предотвращения визуальных супротивных атак инженеры используют комплексные

методы расширения данных на этапе обучения. Благодаря

намеренному введению шума, размытия и изменения условий освещения модель учится сохранять высокую точность

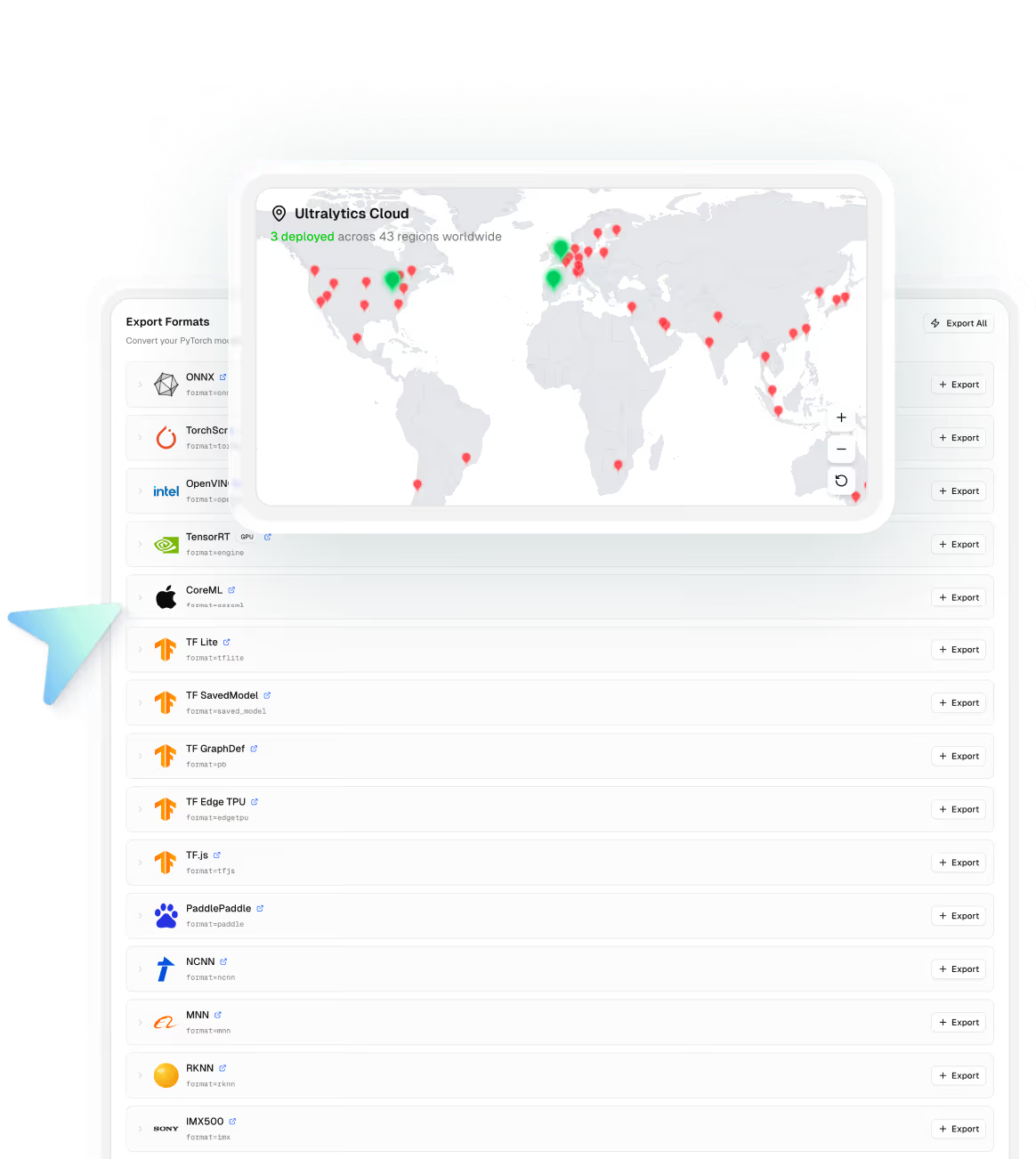

даже при обработке поддельных входных данных. Кроме того, постоянный

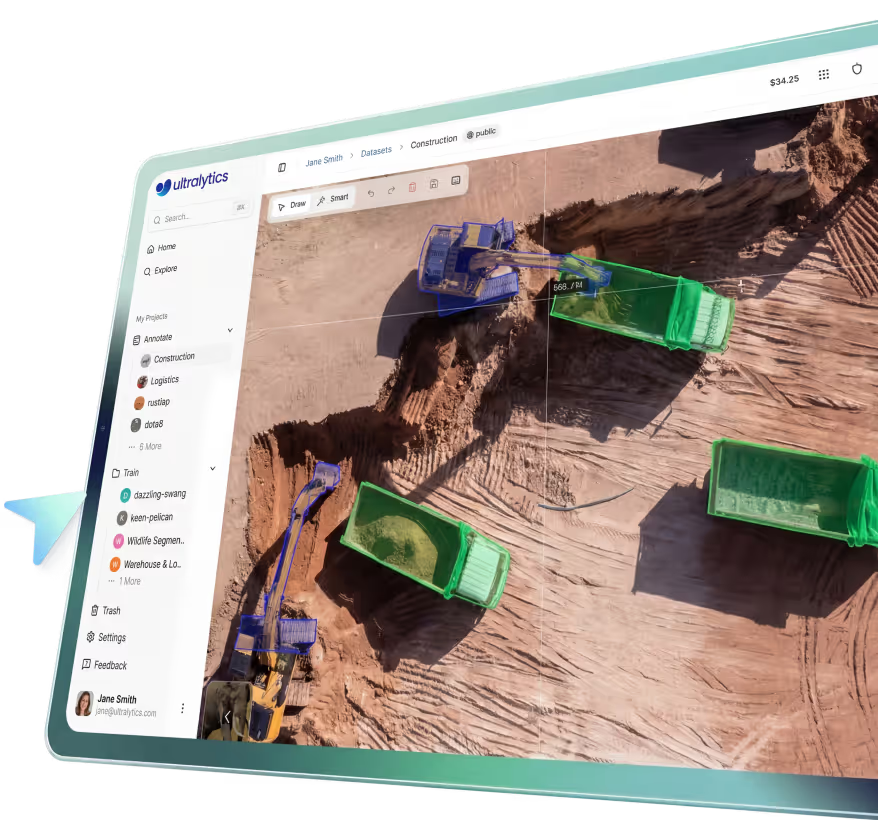

мониторинг развернутых моделей с помощью инструментов,

доступных на Ultralytics , помогает выявлять необычные

паттерны вывода, которые могут свидетельствовать о текущей атаке, обеспечивая надежную

защиту данных в корпоративных средах.

Проверка устойчивости модели

Чтобы обеспечить устойчивость ваших моделей компьютерного зрения к незначительным манипуляциям с входными данными, вы можете моделировать базовые

сценарии враждебного машинного обучения с помощью

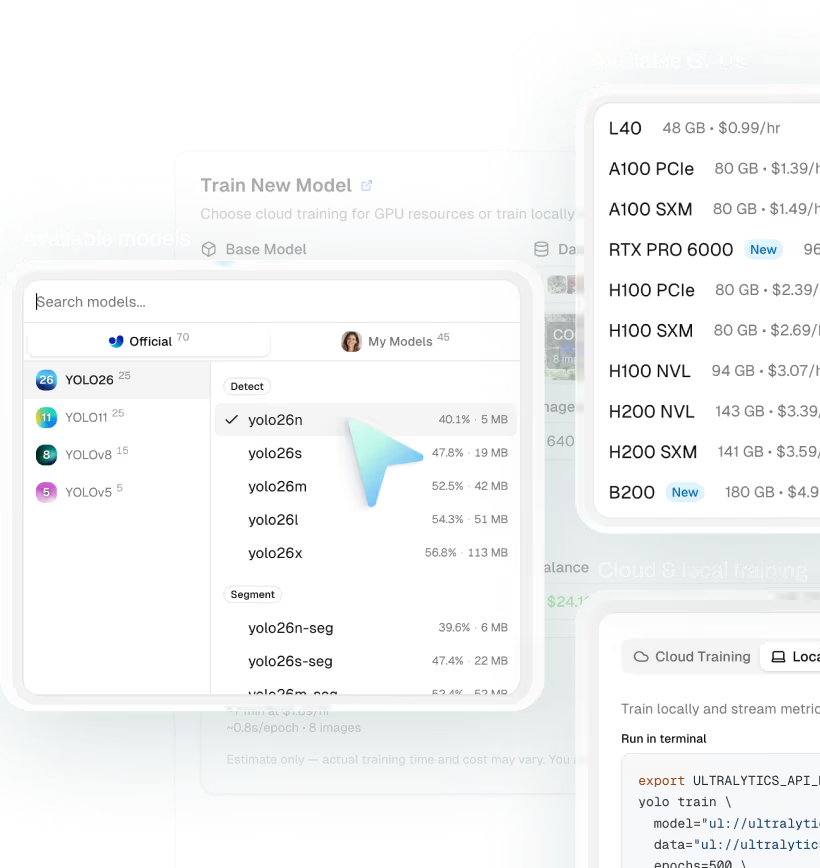

Python. Это помогает убедиться, что такая модель, как

Ultralytics , продолжает работать надежно

даже при обработке зашумленных или слегка измененных данных.

import cv2

from ultralytics import YOLO

# Load an Ultralytics YOLO26 model for robust inference testing

model = YOLO("yolo26n.pt")

# Load a test image and apply simulated adversarial noise

img = cv2.imread("security_feed.jpg")

noisy_img = cv2.add(img, 15) # Inject slight pixel noise to test robustness

# Run prediction to verify the model still detects objects accurately

results = model(noisy_img)

results[0].show()

Активно выявляя уязвимости и внедряя надежные меры безопасности, разработчики могут успешно изучить,

как можно снизить риски, связанные с «взломом» ИИ, что способствует укреплению доверия к современным системам искусственного интеллекта и повышению их надежности. Для более глубокого понимания поведения моделей и

их интерпретируемости рекомендуем ознакомиться с принципами

объяснимого ИИ.