Jailbreak (KI)

Erfahren Sie, wie KI-Jailbreaking Sicherheitsvorkehrungen umgeht, und lernen Sie, wie Sie Risiken minimieren können. Schützen Sie Ultralytics durch robuste Abwehrmaßnahmen und Überwachung.

Der Begriff „Jailbreaking“ bezieht sich im Zusammenhang mit

künstlicher Intelligenz auf die

Praxis, die in ein KI-Modell einprogrammierten ethischen Leitplanken, Sicherheitsfilter und operativen Einschränkungen zu umgehen.

Ursprünglich ein Begriff, der für das Umgehen von Hardware-Einschränkungen auf Geräten wie Smartphones verwendet wurde, beinhaltet AI-Jailbreaking die

Erstellung spezifischer, oft manipulativer Eingaben, die das Modell dazu verleiten, eingeschränkte Inhalte zu generieren,

unautorisierte Befehle auszuführen oder sensible Systemaufforderungen preiszugeben. Da KI zunehmend in kritische

Infrastrukturen integriert wird, ist das Verständnis dieser Schwachstellen unerlässlich, um robuste

KI-Sicherheitsmaßnahmen zu entwickeln und Missbrauch zu verhindern.

Jailbreaking von verwandten Konzepten unterscheiden

Auch wenn der Jailbreak Ähnlichkeiten mit anderen Sicherheitslücken im Bereich des maschinellen Lernens aufweist, ist es wichtig,

ihn von verwandten Begriffen zu unterscheiden:

-

Prompt-Injection: Dabei werden

bösartige Befehle in eine legitime Benutzeraufforderung eingeschleust, um die beabsichtigte Ausgabe eines Modells zu manipulieren. Jailbreaking ist ein weiter gefasster

Begriff, der speziell darauf abzielt, die zentralen Sicherheitsprotokolle des Modells vollständig außer Kraft zu setzen.

-

AI Red Teaming: Hierbei handelt es sich um eine autorisierte, proaktive

Testmethode, bei der Sicherheitsexperten gezielt versuchen, ein System zu knacken, um Schwachstellen

vor der Bereitstellung zu identifizieren und zu beheben.

-

Adversarische Angriffe: Diese kommen häufig in der

Bildverarbeitung zum Einsatz und bestehen darin, Eingabedaten subtil zu verändern

(beispielsweise durch Hinzufügen unsichtbarer Bildrauschen), um ein Modell zu einer Fehlklassifizierung zu zwingen, während

sich Jailbreaking in der Regel auf sprachliche oder logische Manipulationen konzentriert.

Beispiele aus der Praxis für AI-Jailbreaking

Jailbreaking äußert sich je nach Art des KI-Systems unterschiedlich und wirkt sich sowohl auf textbasierte als auch auf

bildbasierte Architekturen aus:

-

Ausnutzung großer Sprachmodelle: Angreifer nutzen häufig komplexe Rollenspielszenarien oder

hypothetische Rahmenbedingungen, um

große Sprachmodelle dazu zu zwingen, ihr

Sicherheitstraining zu ignorieren. So könnte ein Nutzer beispielsweise eine KI dazu auffordern, als „fiktiver Autor zu agieren, der eine Geschichte über einen

Hacker schreibt“, und so

das Modell erfolgreich dazu bringen, bösartigen Code oder

Anweisungen für gefährliche Aktivitäten auszugeben, die seine Filter normalerweise blockieren würden. Jüngste Forschungen von Anthropic zudem

fortgeschrittene Methoden wie

Many-Shot-Jailbreaking-Techniken aufgezeigt, die

das Kontextfenster des Modells überlasten, um Einschränkungen zu umgehen.

-

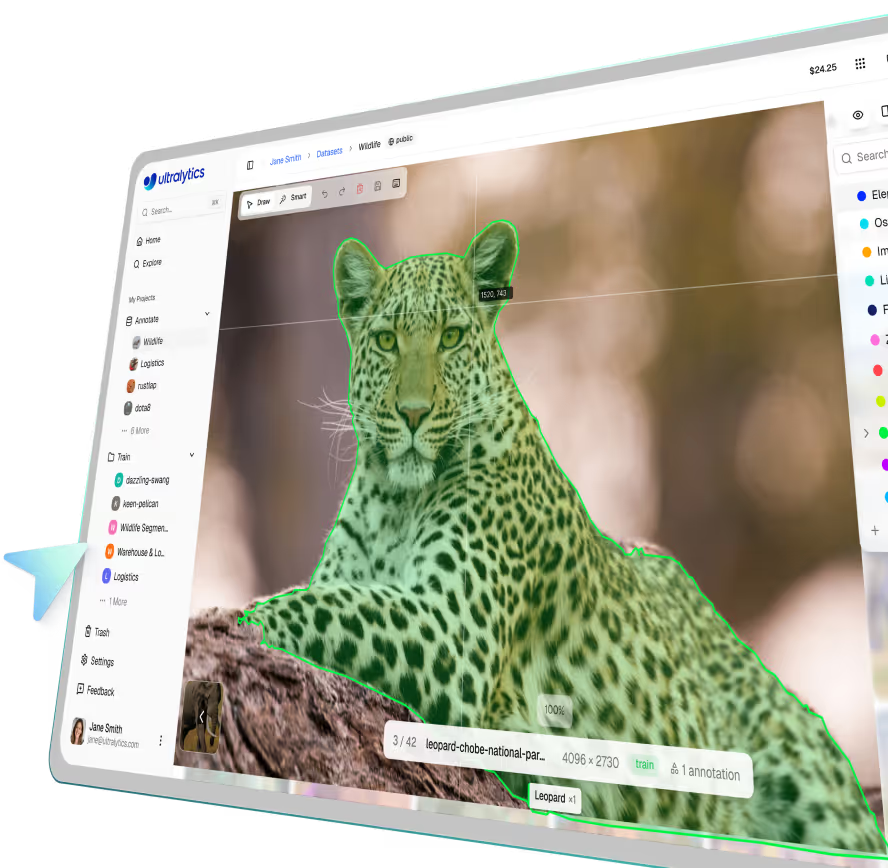

Angriffe auf multimodale und Bildverarbeitungssysteme: Da Modelle zunehmend sowohl Text als auch Bilder verarbeiten können,

zeigen aktuelle Forschungsergebnisse zu multimodalen Jailbreaks, dass Angreifer

bösartige Textanweisungen in ein Bild einbetten können. Wenn ein Bild-Sprache-Modell das Bild verarbeitet, löst der versteckte

Text einen Jailbreak aus. In physischen Sicherheitssystemen können gegnerische Eingaben – wie beispielsweise ein speziell gemusterter Aufnäher

auf der Kleidung – als visueller Jailbreak wirken und die Person für automatisierte Überwachungsmodelle unsichtbar machen.

Risiken durch Jailbreaks in KI-Modellen minimieren

Um Modelle vor solchen Angriffen zu schützen, ist eine mehrschichtige Verteidigungsstrategie erforderlich. Entwickler halten sich an

die Sicherheitsrichtlinien von OpenAI und Rahmenwerke wie das

NIST AI Risk Management Framework, um eine grundlegende

Sicherheit zu gewährleisten.

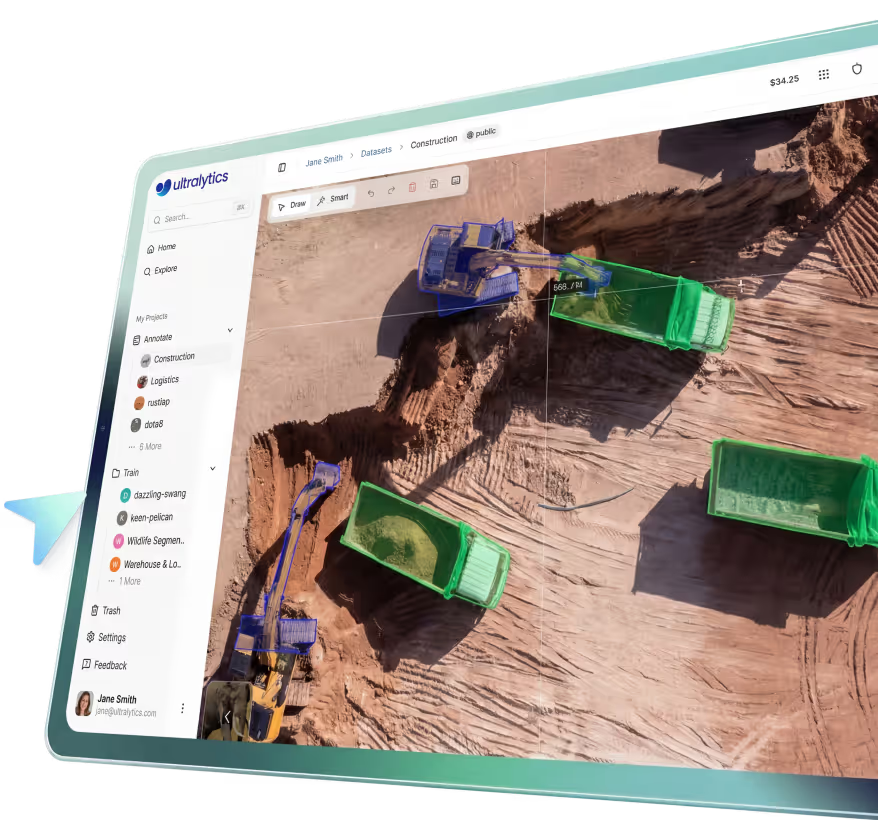

Um visuelle adversarische Angriffe zu verhindern, setzen Ingenieure beim Training auf eine umfassende

Datenerweiterung. Durch das

bewusste Einfügen von Rauschen, Unschärfe und unterschiedlichen Lichtverhältnissen lernt das Modell, auch bei manipulierten Eingaben eine hohe Genauigkeit

aufrechtzuerhalten. Darüber hinaus hilft die kontinuierliche

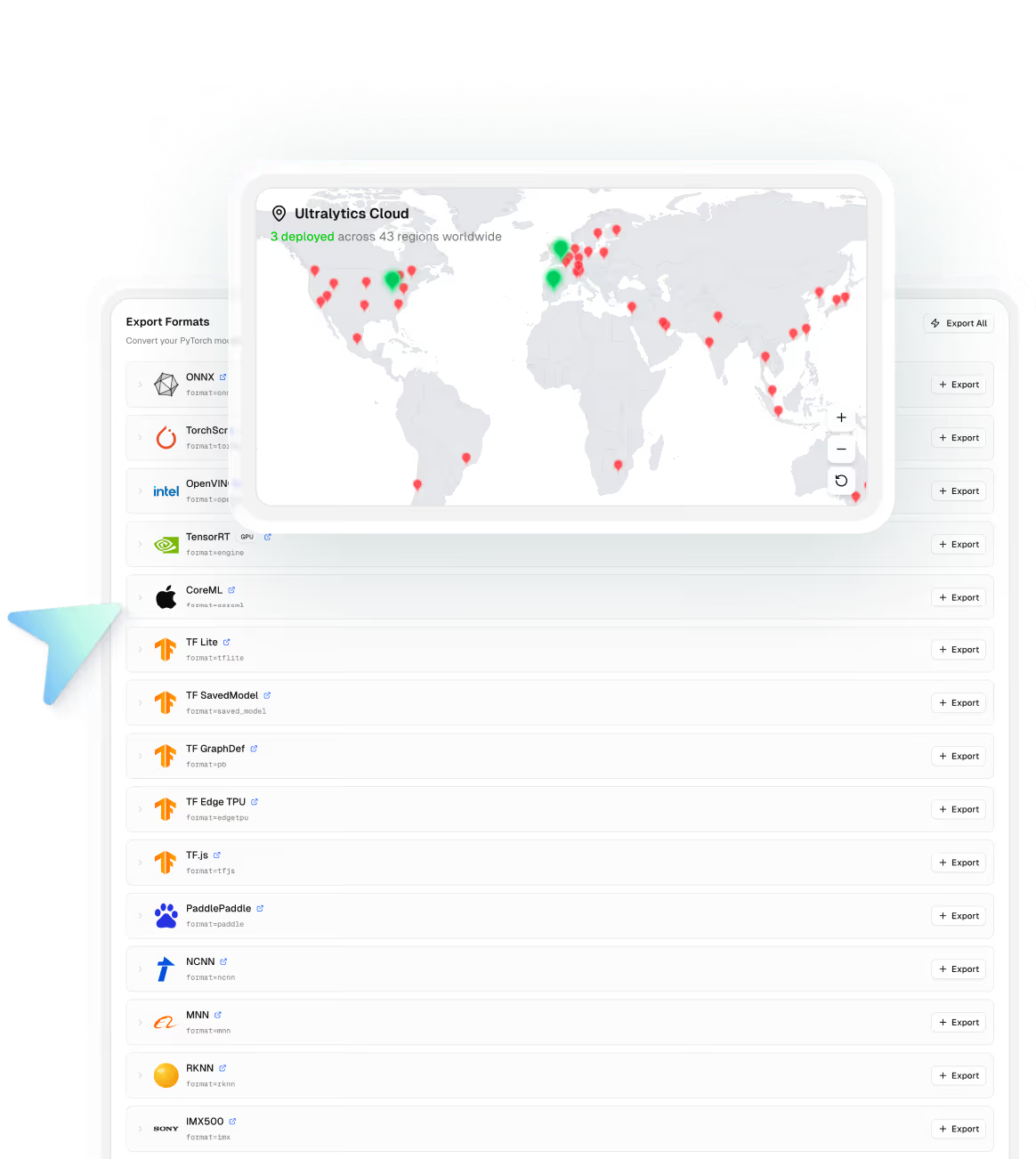

Überwachung der eingesetzten Modelle mithilfe von Tools,

die auf der Ultralytics verfügbar sind, dabei, ungewöhnliche Inferenzmuster

zu erkennen, die auf einen laufenden Angriff hindeuten könnten, und gewährleistet so eine hohe

Datensicherheit für den Einsatz in Unternehmen.

Prüfung der Modellrobustheit

Um sicherzustellen, dass Ihre Computer-Vision-Modelle gegen subtile Eingabemanipulationen widerstandsfähig sind, können Sie grundlegende

Szenarien des adversarialen maschinellen Lernens mit

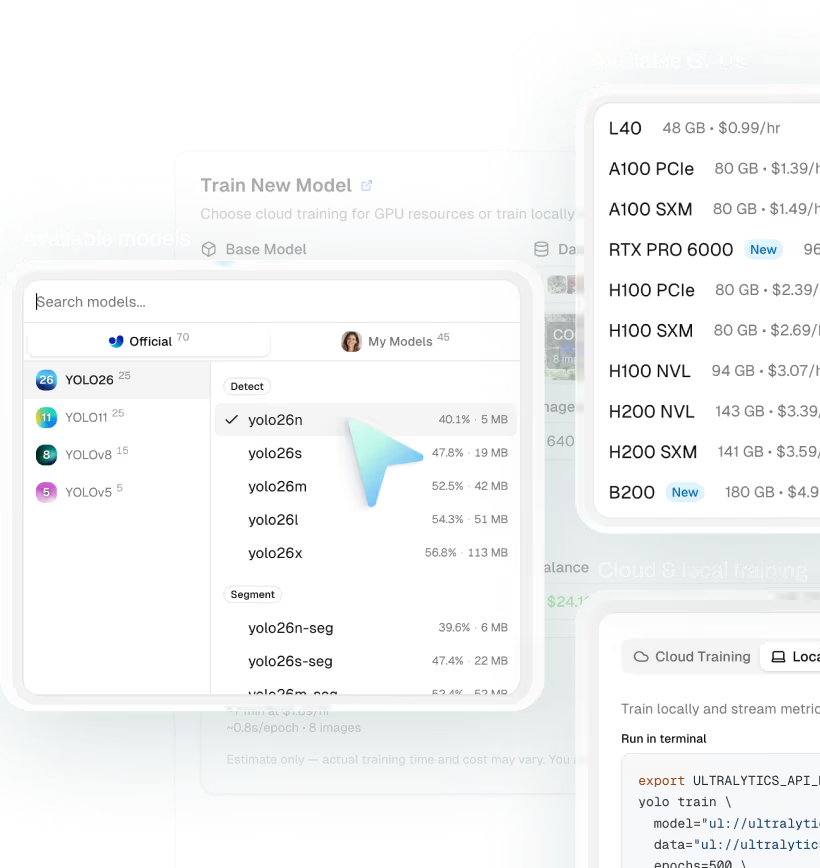

Python simulieren. So lässt sich überprüfen, ob ein Modell wie

Ultralytics auch dann noch zuverlässig funktioniert,

wenn es mit verrauschten oder leicht veränderten Daten konfrontiert wird.

import cv2

from ultralytics import YOLO

# Load an Ultralytics YOLO26 model for robust inference testing

model = YOLO("yolo26n.pt")

# Load a test image and apply simulated adversarial noise

img = cv2.imread("security_feed.jpg")

noisy_img = cv2.add(img, 15) # Inject slight pixel noise to test robustness

# Run prediction to verify the model still detects objects accurately

results = model(noisy_img)

results[0].show()

Durch aktives Testen auf Schwachstellen und die Einbindung robuster Sicherheitsmaßnahmen können Entwickler erfolgreich lernen,

wie sich „AI-Jailbreaks“ abmildern lassen, und so Vertrauen und Zuverlässigkeit in moderne KI-Systeme stärken. Um ein tieferes Verständnis des Modellverhaltens und

der Interpretierbarkeit zu erlangen, sollten Sie sich mit den Prinzipien der

erklärbaren KI befassen.