Détection d'anomalies

Découvrez comment la détection des anomalies identifie les valeurs aberrantes dans l'IA et la vision. Découvrez comment utiliser Ultralytics pour la détection des défauts en temps réel et la surveillance automatisée.

La détection d'anomalies est une technique essentielle dans les domaines de l'

intelligence artificielle (IA) et de l'

apprentissage automatique (ML) qui vise à identifier les

points de données, les événements ou les observations qui s'écartent de manière significative du comportement normal d'un ensemble de données. Souvent appelé

détection des valeurs aberrantes, ce processus part du principe que la majorité des données suivent un modèle ou une distribution spécifique, et que

tout ce qui s'écarte de cette norme établie est considéré comme une anomalie. Ces irrégularités peuvent indiquer des incidents critiques

, tels que des défauts structurels dans la fabrication, des erreurs dans les données textuelles ou des failles de sécurité potentielles dans le trafic réseau

. Des algorithmes avancés, notamment ceux utilisés dans l'

apprentissage profond (DL), sont employés pour automatiser la

reconnaissance de ces événements rares avec une grande précision.

Détection d'anomalies vs. Détection d'objets

Bien que ces deux méthodologies soient fondamentales pour la

vision par ordinateur (CV) moderne, il est important de

différencier la détection d'anomalies de la détection d'objets standard

.

-

La détection d'objets est généralement un problème à ensemble fermé dans lequel le modèle identifie et localise

des classes spécifiques et connues (par exemple, « voiture », « personne », « feu de signalisation ») à l'aide de

rectangles englobants. Le système est entraîné à partir d'exemples étiquetés

correspondant exactement à ce qu'il doit trouver.

-

La détection d'anomalies est souvent traitée comme un problème à ensemble ouvert. Le système apprend une représentation de la

« normalité » et signale les écarts inconnus. Par exemple, un système d'inspection visuelle peut être

entraîné à partir de milliers d'images de produits parfaits. Il doit ensuite identifier toute rayure, bosse ou

décoloration comme une anomalie, même s'il n'a jamais rencontré ce type de défaut spécifique auparavant.

Cependant, des détecteurs d'objets robustes tels que le très performant

Ultralytics peuvent être efficacement adaptés à la détection supervisée

des anomalies. En traitant les défauts connus comme des classes distinctes dans les

données d'apprentissage, les ingénieurs peuvent entraîner des modèles à repérer

des types spécifiques d'irrégularités.

Applications concrètes

La capacité à repérer automatiquement les irrégularités rend la détection des anomalies indispensable dans divers secteurs à haut risque

où la surveillance manuelle n'est pas pratique.

-

L'IA dans le secteur manufacturier: les systèmes d'inspection optique automatisée (AOI) surveillent les chaînes de production afin d'identifier les défauts structurels en temps réel.

Grâce à la mise en œuvre de la maintenance prédictive,

les usines peuvent detect les vibrations detect ou les signatures thermiques anormales des machines, évitant ainsi des temps d'arrêt coûteux.

-

Analyse d'images médicales: Dans le domaine de la santé, des algorithmes analysent les IRM ou les scanners afin de mettre en évidence d'éventuelles pathologies. La détection de tumeurs ou de

fractures qui s'écartent des schémas tissulaires sains aide les radiologues à établir des diagnostics plus rapides, ce qui constitue un élément clé de

l'IA dans le domaine de la santé.

-

Détection des fraudes financières: les banques utilisent la détection statistique des anomalies pour surveiller les flux de transactions.

Si le comportement d'un utilisateur en matière de dépenses change soudainement, par exemple s'il effectue un achat important dans un pays étranger, le système

signale la transaction comme une violation potentielle de la sécurité, comme décrit dans les

méthodologies de détection des fraudes financières.

-

Détection des intrusions réseau: les outils de cybersécurité surveillent le trafic réseau afin de détecter les pics ou les signatures de paquets inhabituelles.

En établissant une base de référence du trafic normal, les systèmes peuvent identifier

les cyberattaques ou les tentatives d'exfiltration de données

à un stade précoce.

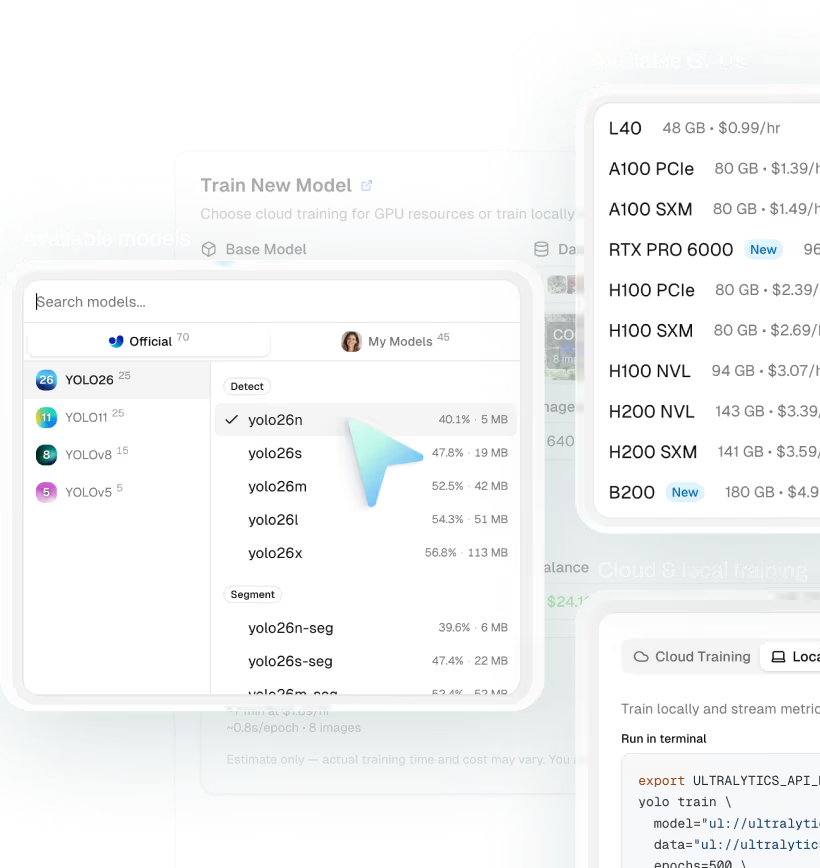

Mise en œuvre de la détection des défauts avec YOLO26

Une approche pratique de la détection des anomalies consiste à entraîner un modèle de vision à reconnaître des classes de défauts spécifiques. Les

derniers modèles, tels que YOLO26, sont optimisés pour cette tâche et

offrent une vitesse et une précision supérieures à celles des versions précédentes comme YOLO11. L'exemple suivant montre

comment charger un modèle pré-entraîné et exécuter une inférence pour identifier les anomalies étiquetées comme des objets.

from ultralytics import YOLO

# Load a YOLO26 model trained to detect specific defects (e.g., 'crack', 'dent')

# YOLO26 provides native end-to-end support for faster inference

model = YOLO("yolo26n.pt")

# Perform inference on a product image

# The 'conf' threshold filters out low-confidence predictions (noise)

results = model.predict("path/to/product_image.jpg", conf=0.5)

# Visualize the identified defects

for result in results:

result.show() # Displays image with bounding boxes around anomalies

Outils et écosystème

Le développement de systèmes efficaces de détection des anomalies nécessite un écosystème logiciel robuste pour gérer le

prétraitement des données et la gestion du cycle de vie des modèles

.

-

Cadres d'apprentissage profond: bibliothèques telles que PyTorch et

TensorFlow fournissent l'infrastructure informatique nécessaire à l'entraînement des

réseaux neuronaux complexes utilisés dans la détection par vision.

-

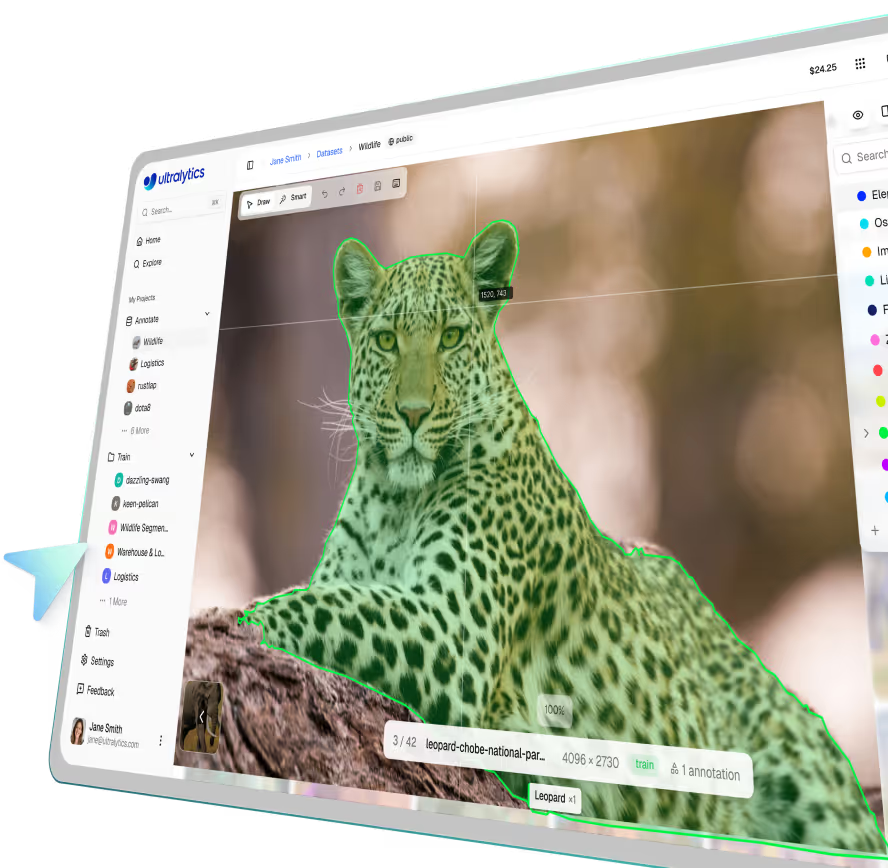

Préparation des données: les outils de

nettoyage des données sont essentiels pour supprimer les valeurs aberrantes de l'

ensemble d'apprentissage initial afin que le modèle apprenne une base de référence propre de la « normale ».

-

Bibliothèques statistiques: pour les données non visuelles, la

bibliothèque Scikit-learn propose des algorithmes standard

tels que Isolation Forest et One-Class

Support Vector Machine (SVM).

-

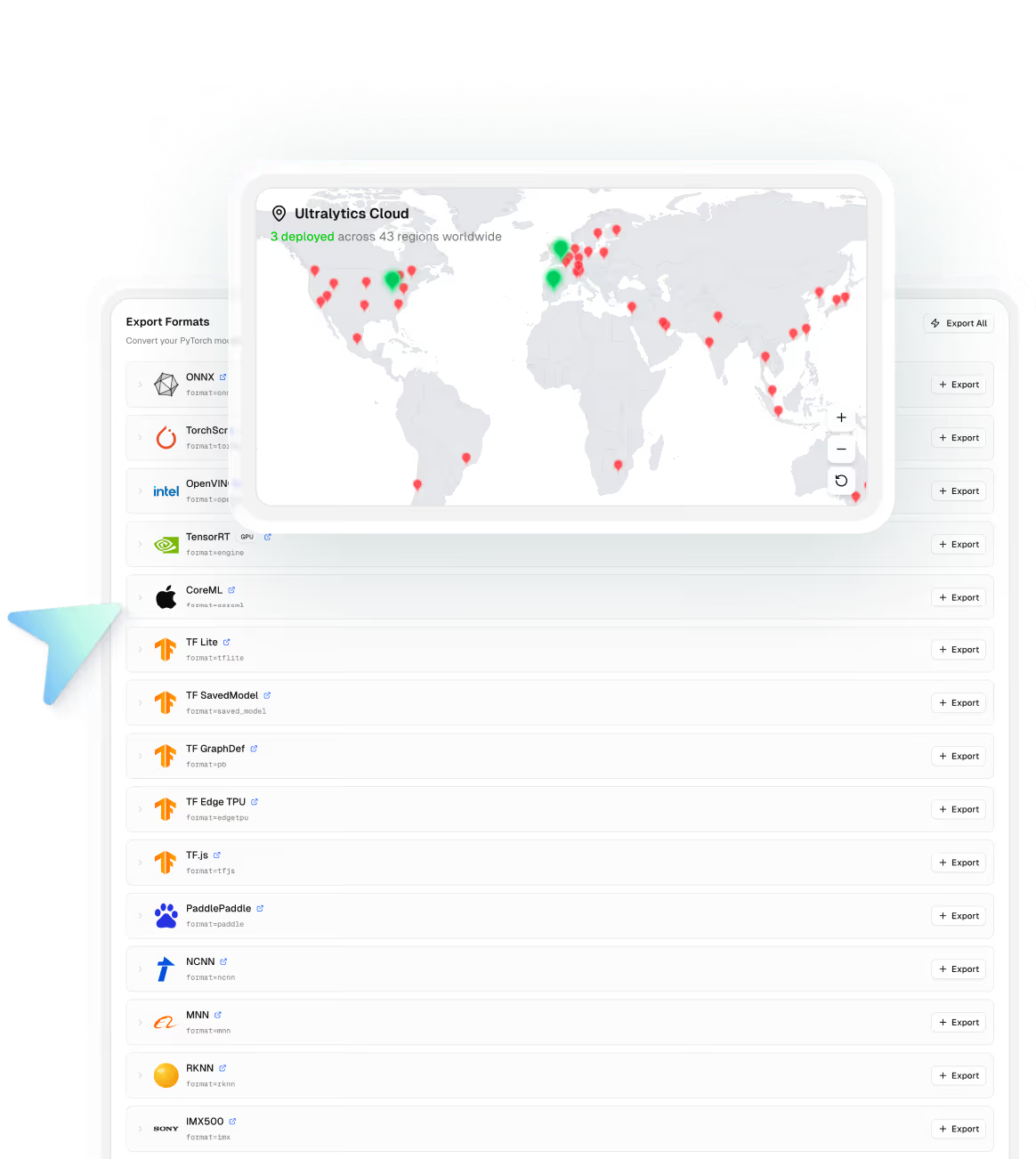

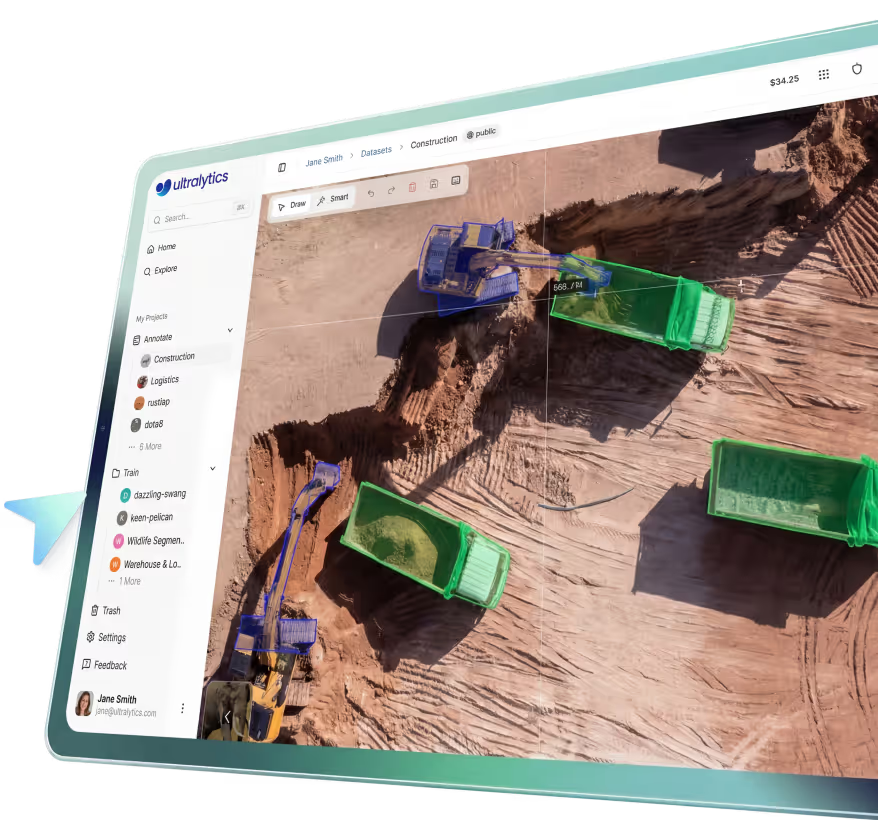

Workflows intégrés: Ultralytics rationalise le cycle de vie de ces modèles, en

proposant des outils pour l'annotation des ensembles de données, la formation basée sur le cloud et le déploiement de modèles efficaces tels que YOLO26 sur des périphériques de pointe

pour une inférence en temps réel.