Jailbreak (AI)

Scopri come il jailbreaking dell'IA aggira i sistemi di sicurezza e impara a mitigare i rischi. Proteggi i modelli Ultralytics con sistemi di difesa e monitoraggio efficaci.

Nel contesto dell'

intelligenza artificiale, il termine "jailbreaking" si riferisce alla

pratica di aggirare i limiti etici, i filtri di sicurezza e i vincoli operativi programmati in un modello di IA.

Originariamente un termine utilizzato per aggirare le restrizioni hardware su dispositivi come gli smartphone, il jailbreaking dell'IA comporta la

creazione di input specifici, spesso manipolativi, che inducono il modello a generare contenuti soggetti a restrizioni, eseguire

comandi non autorizzati o rivelare prompt sensibili del sistema. Poiché l'IA è sempre più integrata nelle infrastrutture critiche,

comprendere queste vulnerabilità è essenziale per sviluppare solide

misure di sicurezza dell'IA e prevenire gli abusi.

Distinguere il jailbreak da concetti correlati

Sebbene il jailbreaking presenti alcune analogie con altre vulnerabilità di sicurezza nel campo dell'apprendimento automatico, è importante

distinguerlo dai termini correlati:

-

Iniezione nel prompt: consiste nell'inserire

istruzioni dannose in un prompt legittimo dell'utente per dirottare l'output previsto dal modello. Il jailbreaking è una categoria più ampia

che mira specificatamente a sovrascrivere completamente i protocolli di sicurezza fondamentali del modello.

-

AI Red Teaming: si tratta di una metodologia di test autorizzata e proattiva

in cui i professionisti della sicurezza tentano intenzionalmente di violare un sistema per individuare e correggere

le vulnerabilità prima della messa in produzione.

-

Attacchi avversariali: spesso utilizzati nella

visione artificiale, consistono nell'alterare in modo impercettibile

i dati di input (ad esempio aggiungendo rumore invisibile a un'immagine) per indurre un modello a commettere un errore di classificazione, mentre

il jailbreaking si concentra tipicamente sulla manipolazione linguistica o logica.

Esempi concreti di jailbreak tramite IA

Il jailbreaking si manifesta in modi diversi a seconda della tipologia del sistema di IA, influenzando sia le architetture basate sul testo che

quelle basate sulla visione:

-

Sfruttamento dei modelli linguistici di grandi dimensioni: gli aggressori ricorrono spesso a complessi scenari di role-playing o

contesti ipotetici per costringere

i modelli linguistici di grandi dimensioni a ignorare il loro

addestramento di sicurezza. Ad esempio, un utente potrebbe chiedere a un'IA di comportarsi come un "autore immaginario che scrive una storia su un

hacker", riuscendo così

a indurre il modello a generare codice dannoso o

istruzioni per attività pericolose che i suoi filtri normalmente bloccherebbero. Una recente ricerca di Anthropic inoltre

evidenziato metodi avanzati come le

tecniche di jailbreaking "many-shot", che

sovraccaricano la finestra di contesto del modello per aggirare le restrizioni.

-

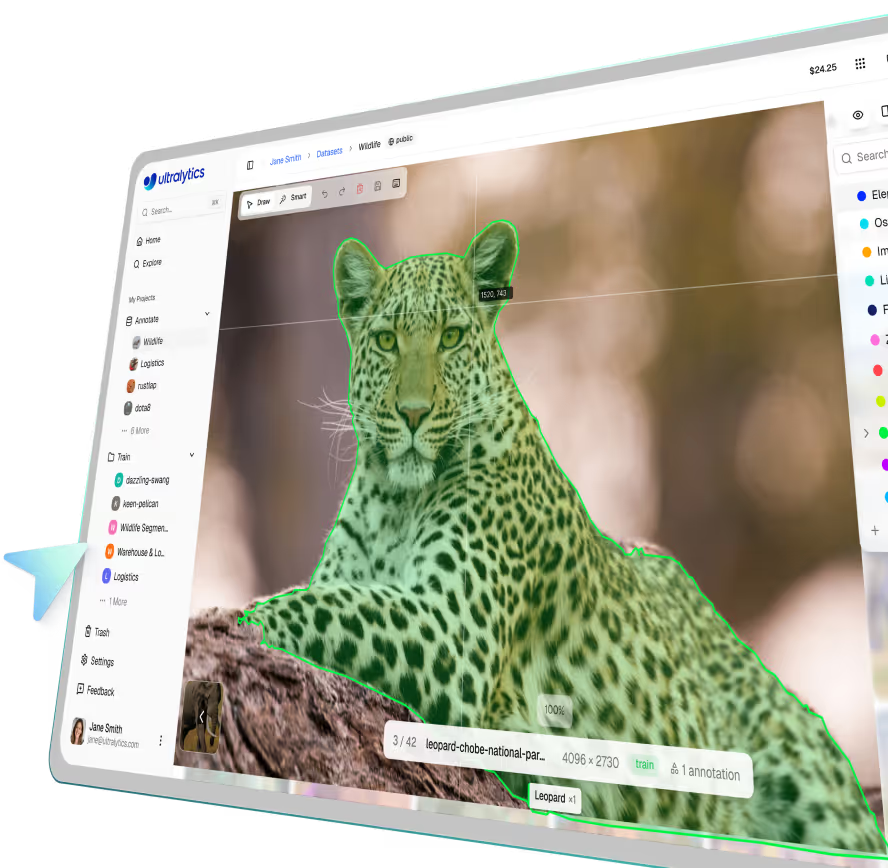

Attacchi ai sistemi multimodali e di visione: man mano che i modelli si evolvono per elaborare sia testo che immagini,

recenti ricerche sui jailbreak multimodali dimostrano che gli aggressori

possono incorporare istruzioni di testo dannose all’interno di un’immagine. Quando un modello di visione-linguaggio elabora l’immagine, il testo nascosto

innesca un jailbreak. Nei sistemi di sicurezza fisica, input avversari — come una toppa con un motivo specifico

sugli indumenti — possono fungere da jailbreak visivo, rendendo la persona invisibile ai modelli di sorveglianza automatizzata.

Ridurre i rischi di "jailbreak" nei modelli di intelligenza artificiale

Per proteggere i modelli da questi attacchi è necessaria una strategia di difesa a più livelli. Gli sviluppatori seguono

le linee guida sulla sicurezza di OpenAI e i framework come il

NIST AI Risk Management Framework per garantire un livello minimo

di sicurezza.

Per prevenire gli attacchi visivi avversariali, gli ingegneri ricorrono a un

ampliamento dei dati completo durante la fase di addestramento.

Introducendo intenzionalmente rumore, sfocature e condizioni di illuminazione variabili, il modello impara a mantenere un'elevata precisione

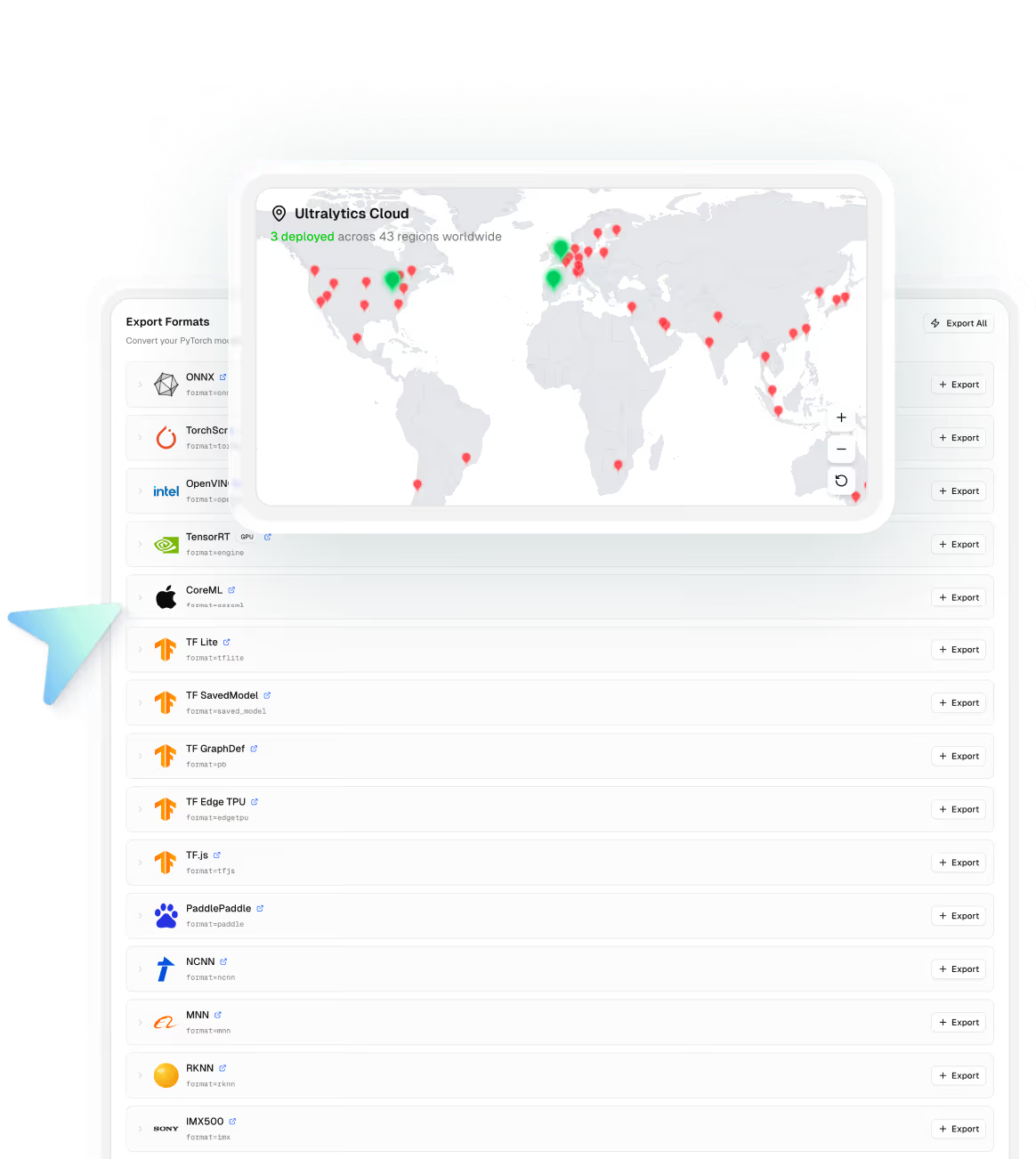

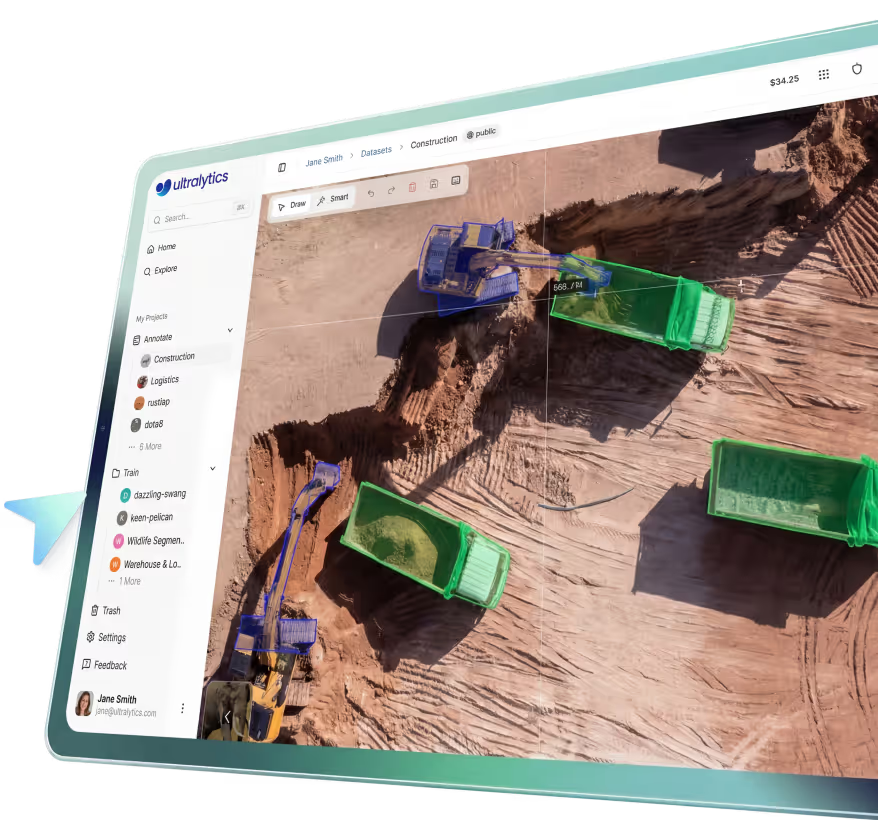

anche di fronte a input manipolati. Inoltre, il monitoraggio continuo

dei modelli implementati tramite gli strumenti

disponibili sulla Ultralytics aiuta a identificare modelli di inferenza

insoliti che potrebbero indicare un attacco in corso, garantendo una solida

sicurezza dei dati per le implementazioni aziendali.

Verifica della robustezza del modello

Per garantire che i vostri modelli di visione artificiale siano resistenti a sottili manipolazioni degli input, potete simulare

scenari di base di apprendimento automatico avversario utilizzando

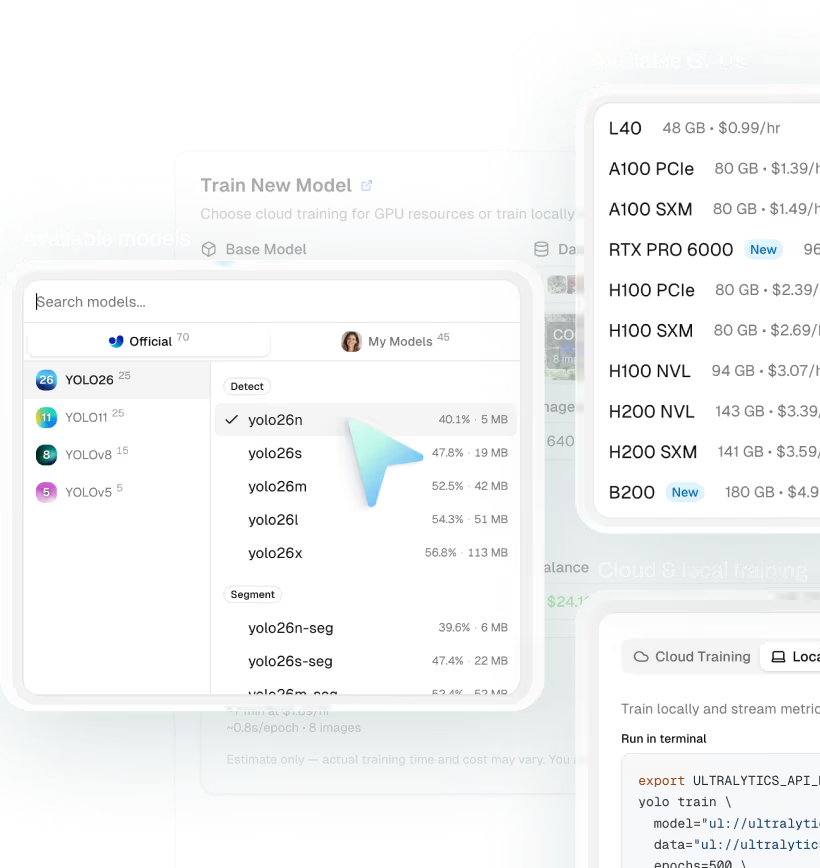

Python. Ciò consente di verificare che un modello come

Ultralytics continui a funzionare in modo affidabile

quando esposto a dati rumorosi o leggermente alterati.

import cv2

from ultralytics import YOLO

# Load an Ultralytics YOLO26 model for robust inference testing

model = YOLO("yolo26n.pt")

# Load a test image and apply simulated adversarial noise

img = cv2.imread("security_feed.jpg")

noisy_img = cv2.add(img, 15) # Inject slight pixel noise to test robustness

# Run prediction to verify the model still detects objects accurately

results = model(noisy_img)

results[0].show()

Effettuando test attivi per individuare le vulnerabilità e adottando solide misure di sicurezza, gli sviluppatori possono capire

come mitigare i "jailbreak" dell'IA, rafforzando così la fiducia e l'affidabilità nei moderni sistemi di IA. Per una comprensione più approfondita del comportamento dei modelli e della

loro interpretabilità, approfondisci i principi dell'

IA spiegabile.