Confidentialité des données

Découvrez comment la confidentialité des données protège les informations personnelles dans le domaine de l'IA. Explorez la confidentialité dès la conception, l'anonymisation en temps réel avec Ultralytics et les meilleures pratiques éthiques en matière d'apprentissage automatique.

La confidentialité des données englobe les directives, les pratiques et les mesures techniques utilisées pour protéger les informations personnelles des

individus lors de leur collecte, leur traitement et leur stockage. Dans le contexte de l'

intelligence artificielle (IA) et de l'

apprentissage automatique (ML), ce concept est essentiel,

car les algorithmes modernes nécessitent souvent de grandes quantités de

données d'entraînement pour atteindre un haut niveau de précision. Veiller à ce que

ces données ne compromettent pas la confidentialité des utilisateurs et ne violent pas leurs droits est une exigence fondamentale pour un développement éthique

. Les organisations doivent naviguer dans un paysage réglementaire complexe, tel que le

Règlement général sur la protection des données (RGPD) en Europe et la

California Consumer Privacy Act (CCPA) aux États-Unis, afin de garantir

la conformité et la fiabilité de leurs systèmes d'IA.

Principes fondamentaux du développement de l'IA

L'intégration de la confidentialité dans le cycle de vie de l'IA est souvent appelée « Privacy by Design » (confidentialité dès la conception). Cette approche

influence la manière dont les ingénieurs gèrent le

prétraitement des données et l'architecture des modèles.

-

Minimisation des données : les systèmes ne doivent collecter que les données spécifiques nécessaires à la tâche définie

, réduisant ainsi le risque lié au stockage excessif d'

informations personnelles identifiables (PII).

-

Limitation des finalités : les données collectées pour une application spécifique, telle que l'

amélioration de l'efficacité de la fabrication, ne doivent pas être réutilisées à des fins d'analyse sans rapport avec cette application sans le consentement explicite de l'utilisateur.

-

Anonymisation : cette technique consiste à supprimer les identifiants directs des ensembles de données. Des méthodes avancées

permettent aux chercheurs d'effectuer des analyses de données sur des

tendances agrégées sans remonter à des individus spécifiques.

-

Transparence : pilier essentiel de l'

éthique de l'IA, la transparence exige des organisations qu'elles

communiquent clairement sur la manière dont les données des utilisateurs sont utilisées, afin de favoriser une prise de décision éclairée.

Applications concrètes

La protection de la vie privée est essentielle dans les secteurs où des données personnelles sensibles interagissent avec l'automatisation avancée et la

vision par ordinateur (CV).

Diagnostic médical

Dans le domaine de l'analyse d'images médicales,

les hôpitaux utilisent l'IA pour aider les radiologues à diagnostiquer des pathologies à partir de radiographies et d'IRM. Cependant, ces images sont

protégées par des lois strictes telles que la

loi sur la portabilité et la responsabilité en matière d'assurance maladie (HIPAA). Avant de

former un modèle pour des tâches telles que la

détection de tumeurs,

les métadonnées des patients sont supprimées des fichiers DICOM, ce qui permet aux chercheurs d'

utiliser l'IA dans le domaine des soins de santé sans révéler l'

identité des patients.

Villes intelligentes et surveillance

Les initiatives d'urbanisme s'appuient de plus en plus sur la

détection d'objets pour la

gestion du trafic

et la sécurité publique. Afin de trouver un équilibre entre sécurité et anonymat individuel, les systèmes peuvent identifier les piétons et les véhicules en

temps réel et appliquer immédiatement des filtres de flou aux visages et aux plaques d'immatriculation. Cela garantit que les

initiatives de ville intelligente respectent la

vie privée des citoyens dans les espaces publics tout en continuant à agréger des données utiles sur le flux de trafic.

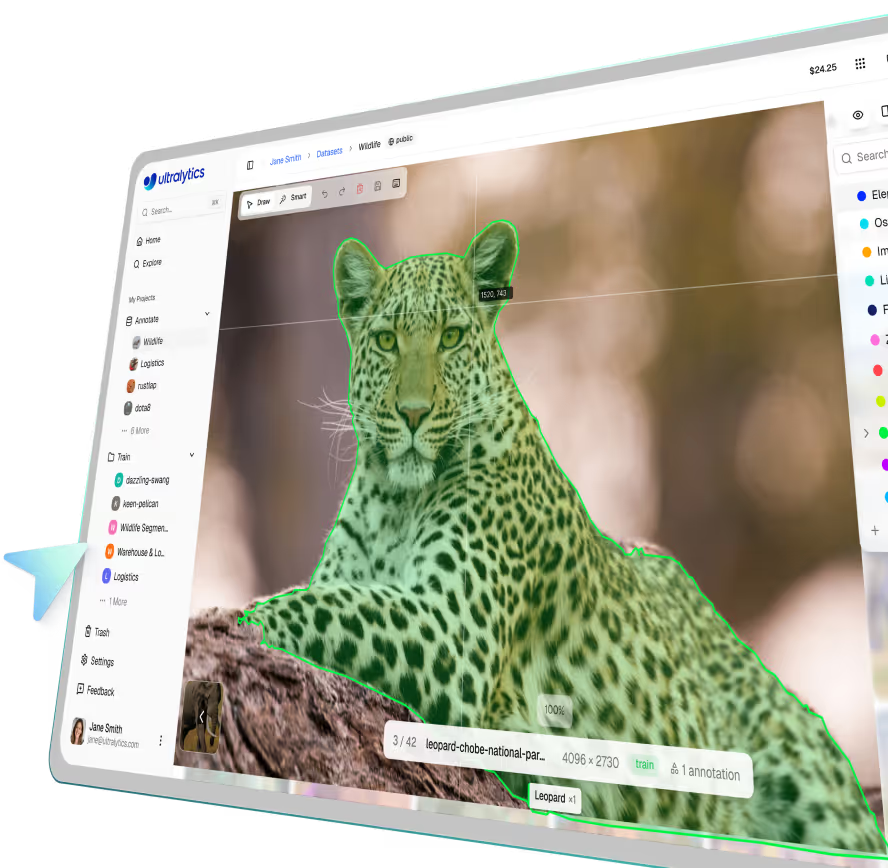

Mise en œuvre technique : anonymisation en temps réel

Une implémentation technique courante pour la confidentialité dans la vision par ordinateur consiste à masquer les objets sensibles pendant l'

inférence. Python suivant montre comment utiliser le

modèle Ultralytics pour detect dans une image et

appliquer un flou gaussien aux zones détectées.

import cv2

from ultralytics import YOLO

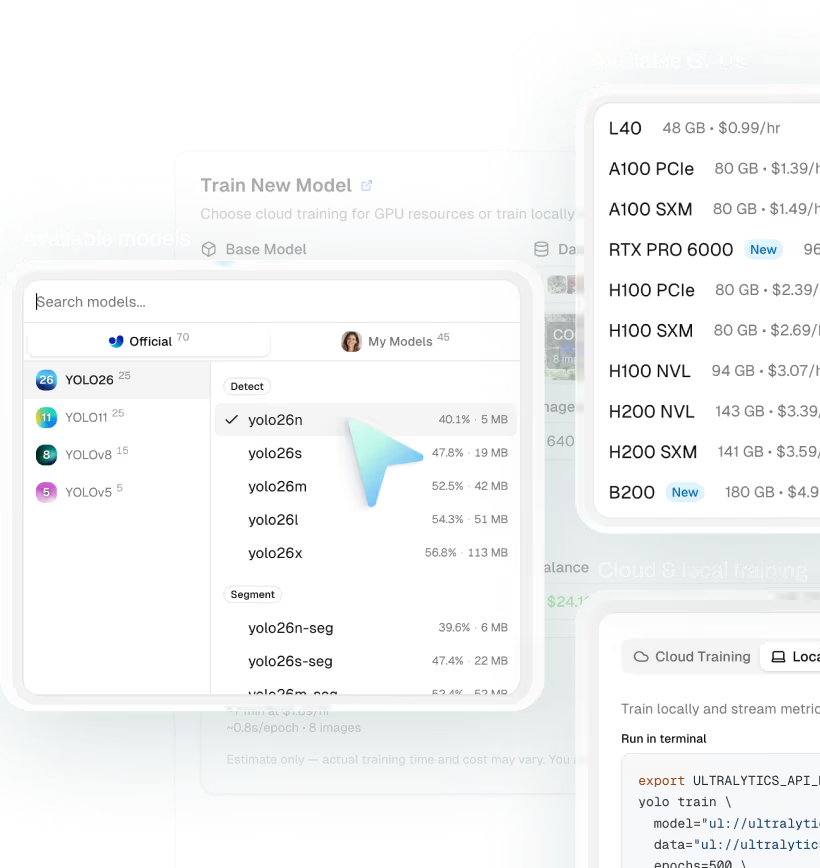

# Load the YOLO26 model (latest generation for efficiency)

model = YOLO("yolo26n.pt")

img = cv2.imread("street.jpg")

# Perform detection

results = model(img)

# Blur detected persons (class ID 0)

for box in results[0].boxes.data:

if int(box[5]) == 0: # Class 0 is 'person'

x1, y1, x2, y2 = map(int, box[:4])

# Apply Gaussian blur to the region of interest (ROI)

img[y1:y2, x1:x2] = cv2.GaussianBlur(img[y1:y2, x1:x2], (51, 51), 0)

Distinguer la confidentialité des données des termes connexes

Bien qu'ils soient souvent abordés ensemble, il est important de distinguer la confidentialité des données des concepts similaires dans le

domaine des opérations d'apprentissage automatique (MLOps)

.

-

Confidentialité des données vs sécurité des données:

La confidentialité fait référence aux droits et aux politiques régissant qui est autorisé à accéder aux données et à quelles fins.

La sécurité fait référence aux mécanismes techniques (tels que le cryptage et les pare-feu) utilisés pour protéger ces données contre

les accès non autorisés ou les attaques malveillantes.

La sécurité est un outil permettant d'assurer la confidentialité.

-

Confidentialité des données vs.

Confidentialité différentielle:

La confidentialité des données est un objectif général. La confidentialité différentielle est une définition et une technique mathématiques spécifiques

qui ajoutent du bruit statistique à un ensemble de données. Cela garantit que le résultat d'un algorithme ne peut pas révéler si les données d'une

personne spécifique ont été incluses dans l'entrée, une technique souvent explorée par les chercheurs du

National Institute of Standards and Technology (NIST).

Technologies émergentes

Pour répondre aux exigences croissantes en matière de confidentialité, de nouvelles méthodologies redéfinissent la manière dont les modèles apprennent.

-

Apprentissage fédéré: cette

approche décentralisée permet aux modèles d'être entraînés sur des appareils locaux (tels que les smartphones) et de renvoyer uniquement les

pondérations du modèle apprises vers un serveur central, plutôt que

les données brutes elles-mêmes.

-

Données synthétiques: en générant des

ensembles de données artificielles qui imitent les propriétés statistiques des données réelles, les ingénieurs peuvent former des modèles robustes

sans jamais exposer les informations réelles des utilisateurs. Cela permet d'atténuer les

biais des ensembles de données et de protéger l'identité des utilisateurs.

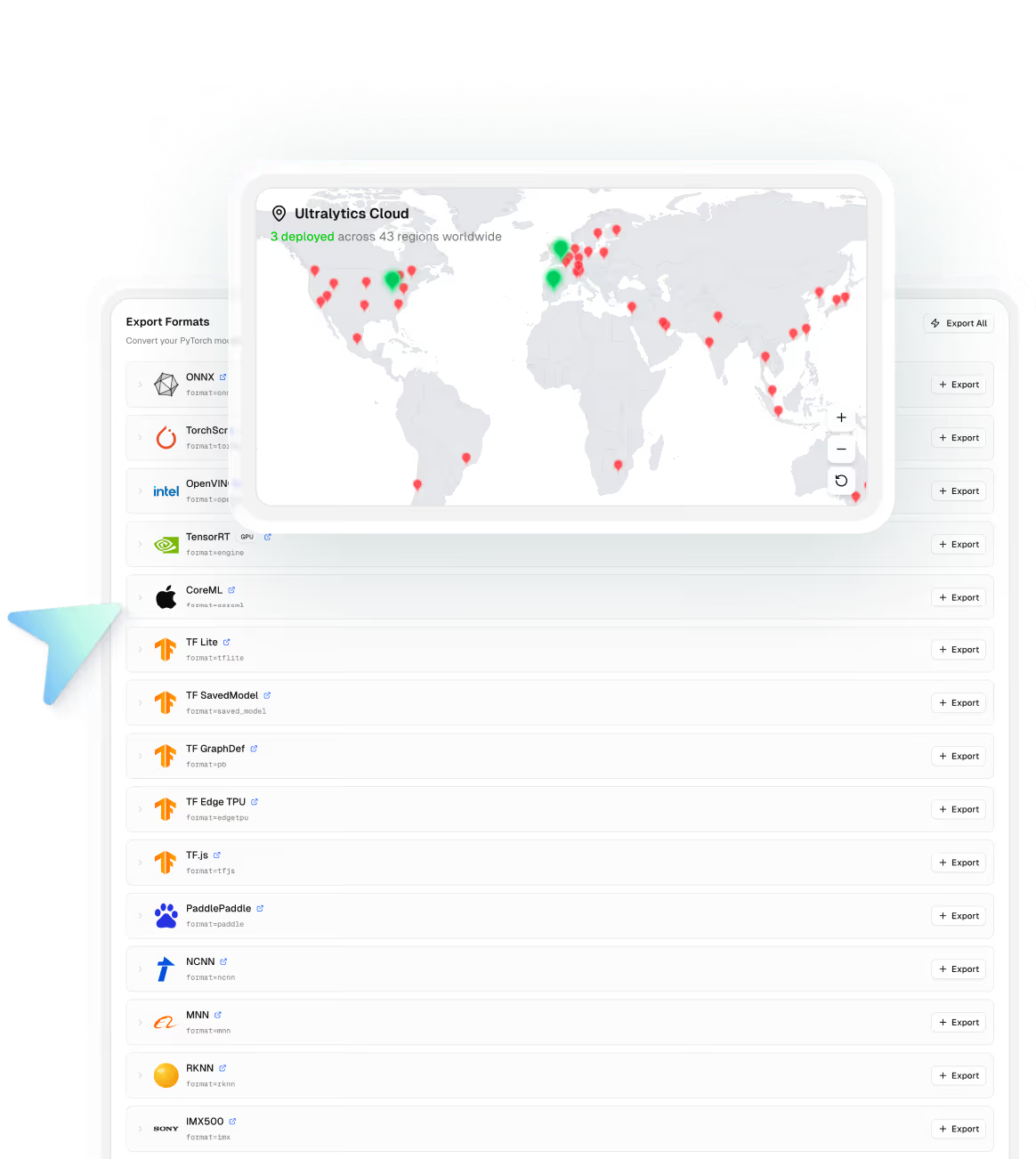

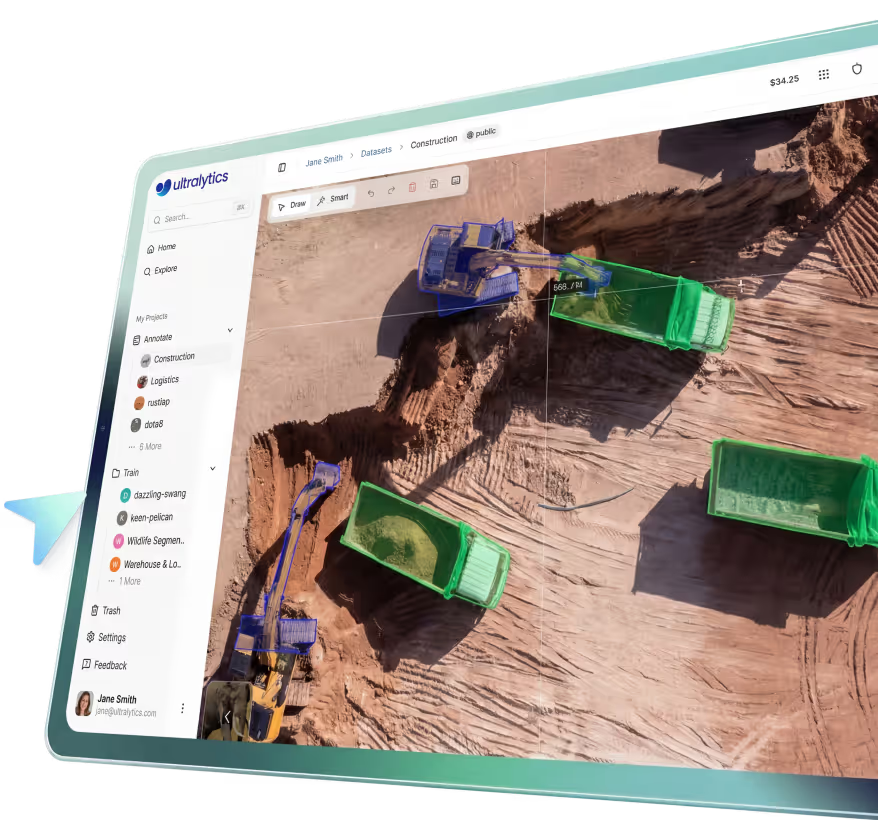

Pour les équipes qui cherchent à gérer leurs ensembles de données en toute sécurité, la

Ultralytics offre des outils pour annoter, former et

déployer des modèles tout en respectant les normes modernes de gouvernance des données.