Liberación del dispositivo (IA)

Descubre cómo el «jailbreaking» mediante IA elude las medidas de seguridad y aprende a mitigar los riesgos. Protege los modelos Ultralytics con un sistema robusto de defensa y supervisión.

El «jailbreaking» en el contexto de

la inteligencia artificial se refiere a la

práctica de eludir las barreras éticas, los filtros de seguridad y las restricciones operativas programadas en un modelo de IA.

Aunque originalmente era un término utilizado para eludir las restricciones de hardware en dispositivos como los teléfonos inteligentes, el «jailbreaking» de la IA consiste en

crear entradas específicas, a menudo manipuladoras, que engañan al modelo para que genere contenido restringido, ejecute

comandos no autorizados o revele mensajes confidenciales del sistema. A medida que la IA se integra cada vez más en infraestructuras críticas,

comprender estas vulnerabilidades es esencial para desarrollar

medidas de seguridad sólidas para la IA y prevenir su uso indebido.

Distinguir el jailbreak de otros conceptos relacionados

Aunque el jailbreaking comparte similitudes con otras vulnerabilidades de seguridad en el aprendizaje automático, es importante

distinguirlo de otros términos relacionados:

-

Inyección de comandos: consiste en insertar

instrucciones maliciosas en una solicitud legítima del usuario para secuestrar la salida prevista del modelo. El «jailbreaking» es una categoría más amplia

que tiene como objetivo específico anular por completo los protocolos de seguridad fundamentales del modelo.

-

Pruebas de seguridad con equipos rojos basados en IA: se trata de una metodología de pruebas autorizada y proactiva

en la que los profesionales de la seguridad intentan deliberadamente burlar las medidas de seguridad de un sistema para identificar y corregir

las vulnerabilidades antes de su implementación.

-

Ataques adversarios: se utilizan a menudo en

la visión artificial y consisten en alterar sutilmente

los datos de entrada (por ejemplo, añadiendo ruido invisible a una imagen) para obligar al modelo a cometer un error de clasificación, mientras que

el «jailbreaking» suele centrarse en la manipulación lingüística o lógica.

Ejemplos reales de «jailbreaking» de la IA

El jailbreaking se manifiesta de forma diferente según la modalidad del sistema de IA, lo que afecta tanto a las arquitecturas basadas en texto como a las

basadas en la visión:

-

Aprovechamiento de los modelos de lenguaje a gran escala: Los atacantes suelen utilizar complejos escenarios de suplantación de identidad o

marcos hipotéticos para obligar a

los modelos de lenguaje a gran escala a ignorar su

entrenamiento en materia de seguridad. Por ejemplo, un usuario podría pedirle a una IA que actuara como un «autor ficticio que escribe una historia sobre un

hacker», logrando así

engañar al modelo para que genere código malicioso o

instrucciones para actividades peligrosas que sus filtros bloquearían normalmente. Investigaciones recientes de Anthropic también Anthropic

puesto de relieve métodos avanzados como

las técnicas de jailbreaking de múltiples disparos, que

sobrecargan la ventana de contexto del modelo para eludir las restricciones.

-

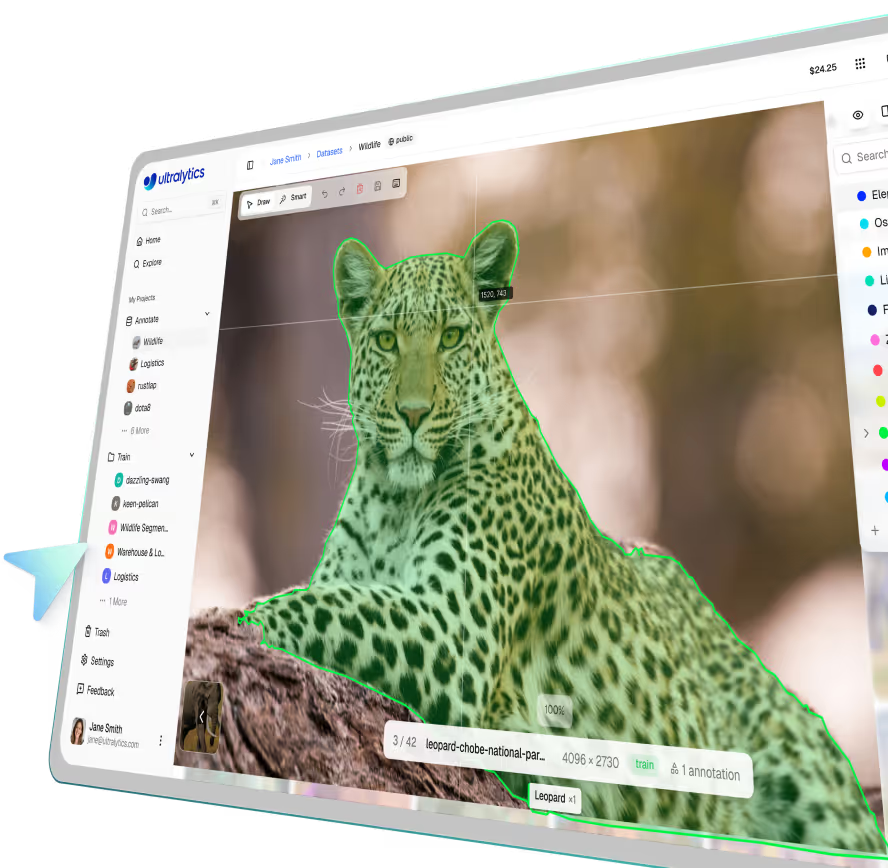

Ataques a sistemas multimodales y de visión: A medida que los modelos evolucionan para procesar tanto texto como imágenes,

las investigaciones recientes sobre fugas multimodales demuestran que los atacantes

pueden incrustar instrucciones de texto maliciosas dentro de una imagen. Cuando un modelo de visión-lenguaje procesa la imagen, el texto oculto

desencadena una fuga. En los sistemas de seguridad física, las entradas adversarias —como un parche con un patrón específico

en la ropa— pueden actuar como una fuga visual, haciendo que la persona resulte invisible para los modelos de vigilancia automatizada.

Cómo reducir los riesgos de jailbreak en los modelos de IA

Para proteger los modelos frente a estos ataques es necesaria una estrategia de defensa en varias capas. Los desarrolladores siguen

las directrices de seguridad de OpenAI y marcos como el

Marco de Gestión de Riesgos de IA del NIST para establecer un nivel básico

de seguridad.

Para prevenir los ataques adversarios visuales, los ingenieros recurren a un

aumento de datos exhaustivo durante el entrenamiento. Al

introducir de forma intencionada ruido, desenfoque y condiciones de iluminación variables, el modelo aprende a mantener una alta precisión

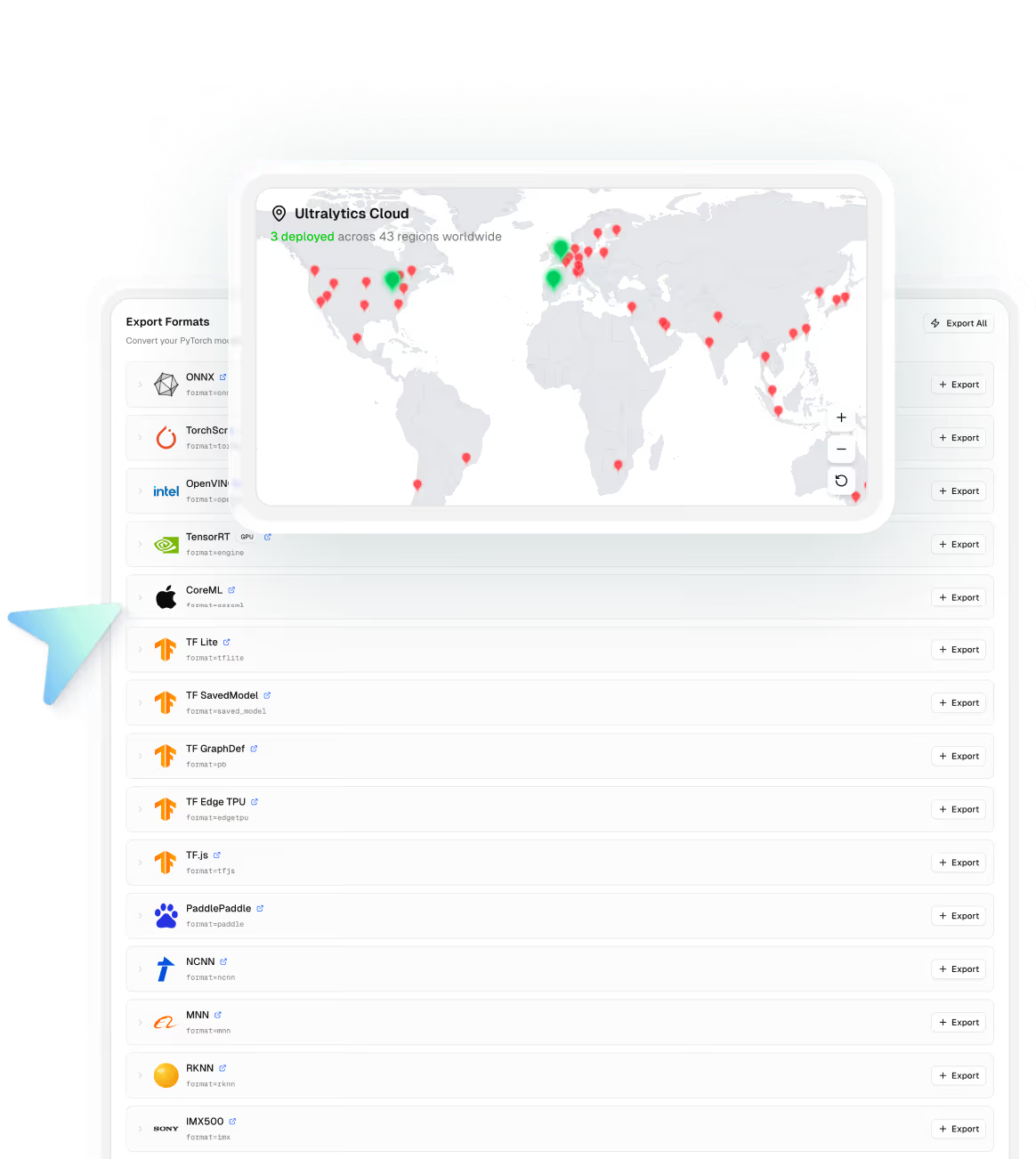

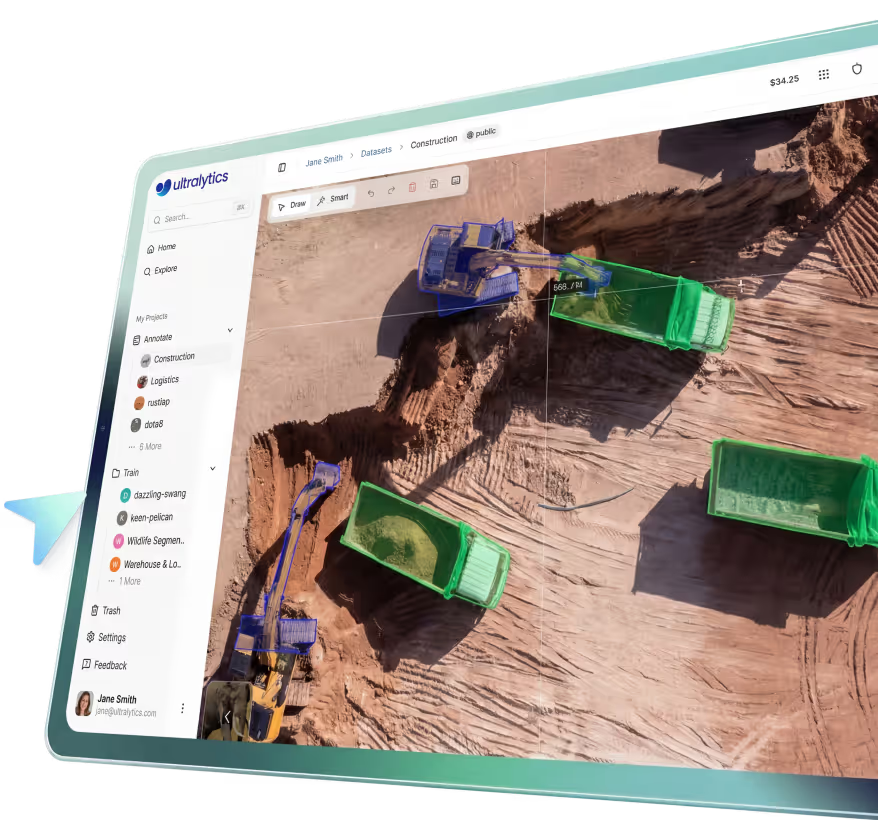

incluso cuando se enfrenta a entradas manipuladas. Además, la supervisión continua

de los modelos implementados mediante herramientas

disponibles en la Ultralytics ayuda a identificar patrones de inferencia

inusuales que podrían indicar un ataque en curso, lo que garantiza una sólida

seguridad de los datos para las implementaciones empresariales.

Comprobación de la solidez del modelo

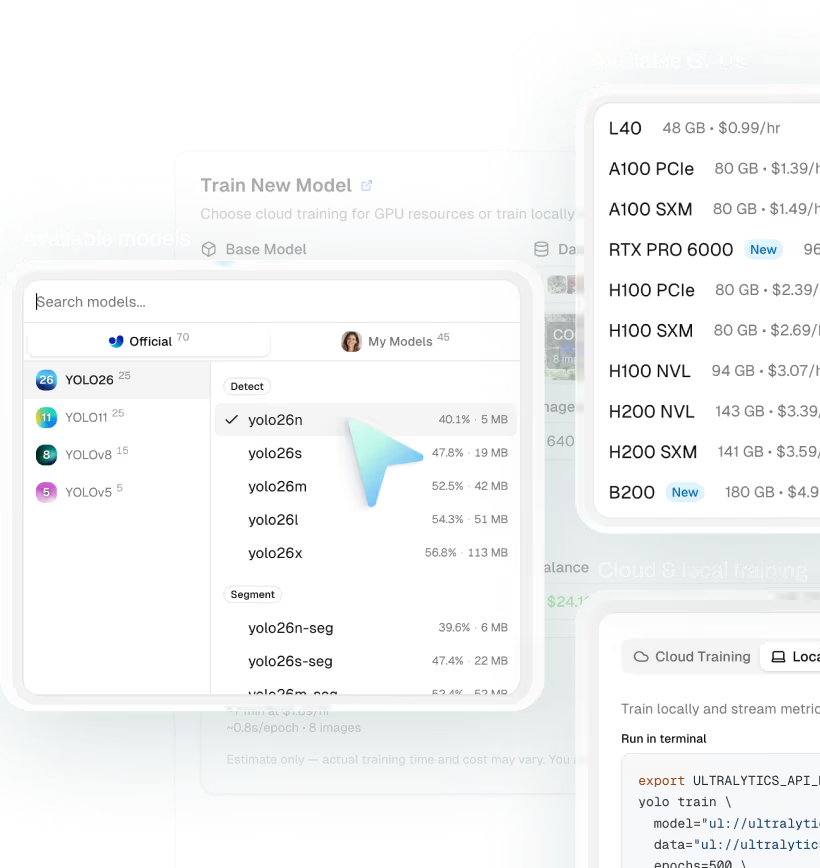

Para garantizar que tus modelos de visión artificial sean resistentes a manipulaciones sutiles de las entradas, puedes simular

escenarios básicos de aprendizaje automático adversarial utilizando

Python. Esto ayuda a verificar que un modelo como

Ultralytics siga funcionando de forma fiable

cuando se expone a datos ruidosos o ligeramente alterados.

import cv2

from ultralytics import YOLO

# Load an Ultralytics YOLO26 model for robust inference testing

model = YOLO("yolo26n.pt")

# Load a test image and apply simulated adversarial noise

img = cv2.imread("security_feed.jpg")

noisy_img = cv2.add(img, 15) # Inject slight pixel noise to test robustness

# Run prediction to verify the model still detects objects accurately

results = model(noisy_img)

results[0].show()

Mediante la realización de pruebas activas de vulnerabilidades y la incorporación de medidas de seguridad sólidas, los desarrolladores pueden aprender

cómo mitigar los «jailbreaks» de la IA, lo que fomenta la confianza y la fiabilidad en los sistemas modernos de IA. Para comprender mejor el comportamiento de los modelos y

su interpretabilidad, explore los principios de

la IA explicable.